Publié le 5 juillet 2024

Abraham Wald, avec sa théorie du biais du survivant, a démontré l'importance de ne pas se focaliser uniquement sur les vulnérabilités visibles. En cybersécurité, la surface d'attaque représente l'ensemble des points d'entrée où une attaque pourrait survenir, visibles et invisibles. Hodi vous propose désormais l’offre Surface d'attaque en partenariat avec v6Protect.

Plus il y a de points d'entrée, plus il est difficile de tous les protéger. Un seul point faible peut être exploité par des hackers pour voler des données sensibles, installer des logiciels malveillants ou perturber vos opérations. Il est donc essentiel de surveiller et de protéger l'ensemble de votre surface d'attaque pour éviter les failles de sécurité.

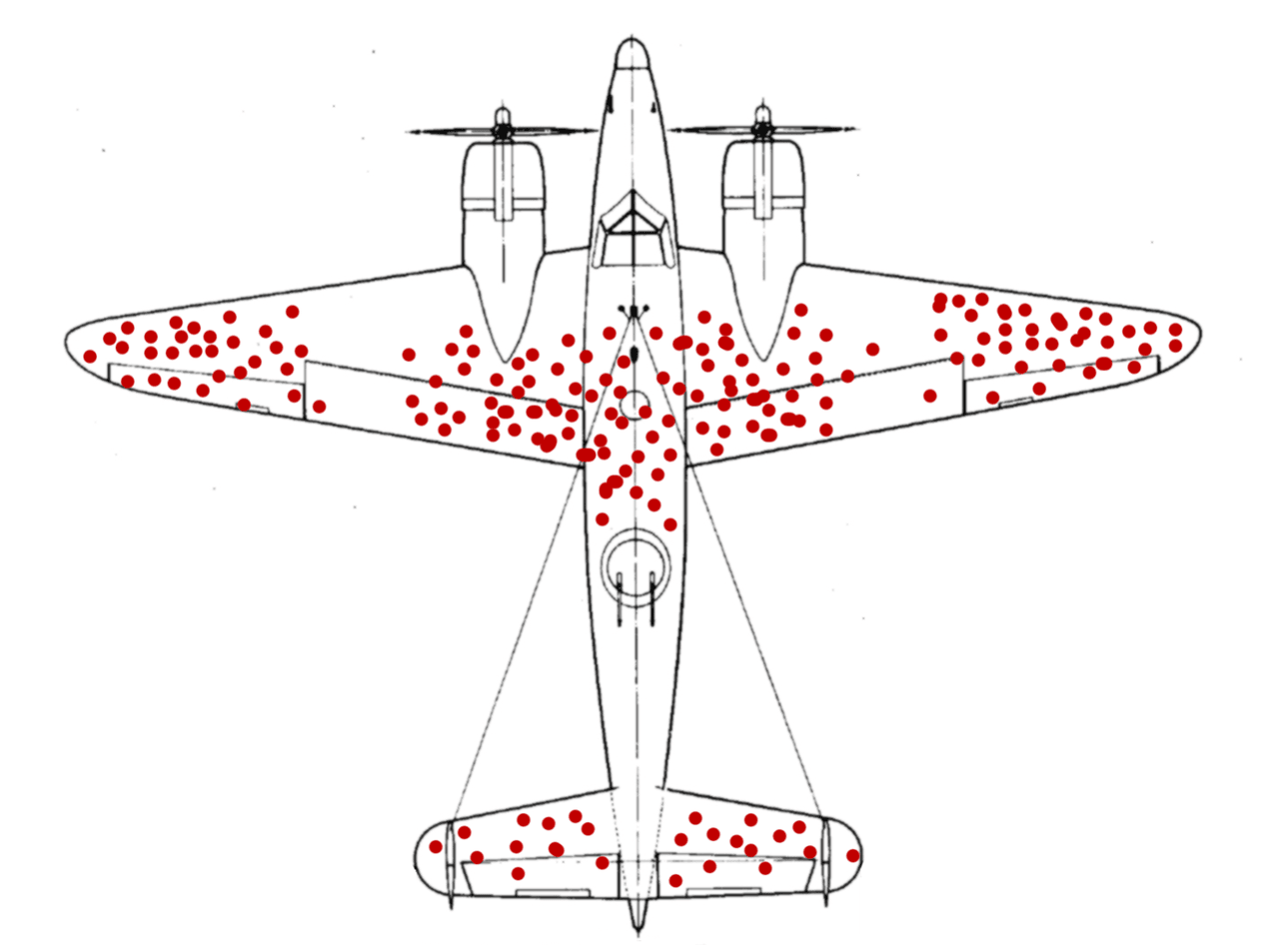

Évitez le Biais du Survivant

Pendant la Seconde Guerre mondiale, les ingénieurs cherchaient à renforcer les avions endommagés par les tirs ennemis. Ils ont observé les avions qui revenaient et ont identifié les zones les plus touchées pour les renforcer. Abraham Wald, un statisticien, a remarqué que ces avions avaient survécu malgré les dommages. Les avions qui ne revenaient pas avaient été touchés dans des endroits critiques et non observés. Se concentrer uniquement sur les dommages visibles créait un biais du survivant, en négligeant les faiblesses fatales des avions abattus.

Dans le contexte de la cybersécurité, le biais du survivant consiste à se concentrer uniquement sur les vulnérabilités visibles ou les attaques connues, en négligeant les failles invisibles ou non encore exploitées. Pour protéger efficacement votre "avion" numérique, l’équipe Soobik examine l'ensemble de votre surface d'attaque, pas seulement les points évidents ou les attaques qui ont déjà échoué.

Surface Attaque peut vous aider

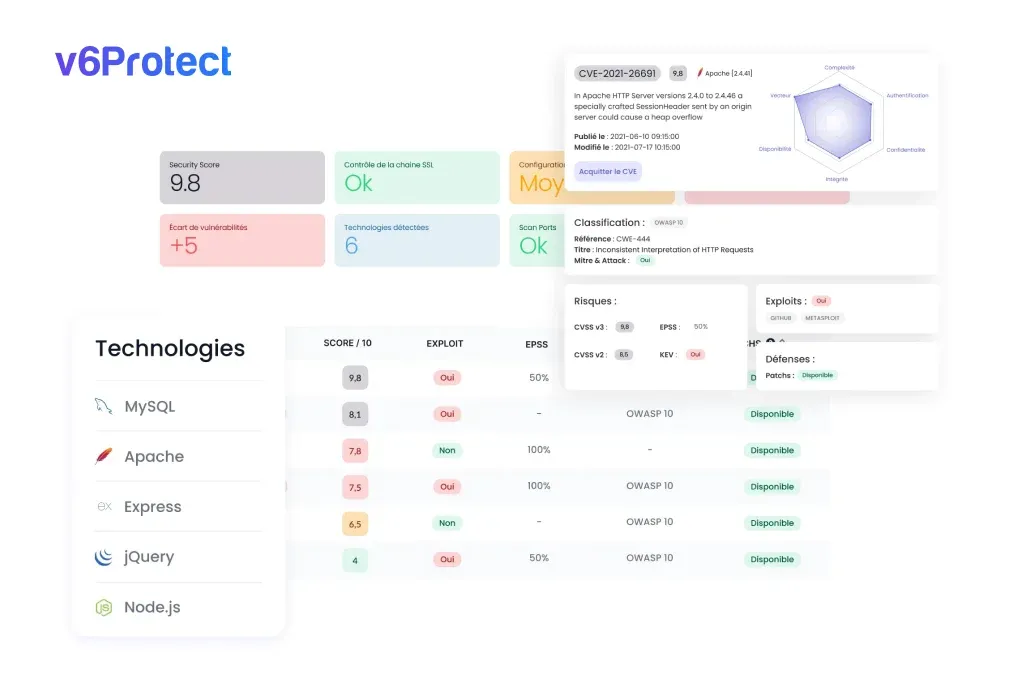

Notre produit, Supervision de la surface Attaque, est conçu pour cartographier et surveiller en temps réel les points d'entrée, analysant les menaces émergentes, pour une défense proactive et complète.

Contrairement à des approches réactives, v6Protect anticipe les menaces non détectées par les solutions traditionnelles, assurant ainsi une couverture étendue et continue des vulnérabilités connues et potentielles.

- Protection proactive : Identification et traitement des menaces en temps réel.

- Cartographie des vulnérabilités : Exploration complète de la surface d'attaque pour repérer les points faibles cachés.

- Surveillance continue : Suivi constant des menaces pour une réactivité instantanée.

En résumé, connaître et comprendre votre surface d'attaque est la première étape pour protéger efficacement votre entreprise contre les cybermenaces. L'analogie d'Abraham Wald nous rappelle que la vraie sécurité ne consiste pas seulement à renforcer les points attaqués, mais à comprendre et protéger l'ensemble du système. v6Protect incarne cette approche à la perfection !

Renforcez votre appareil pour assurer sa longévité et qu’il revienne à chaque mission !

Découvrir Surface d'attaque