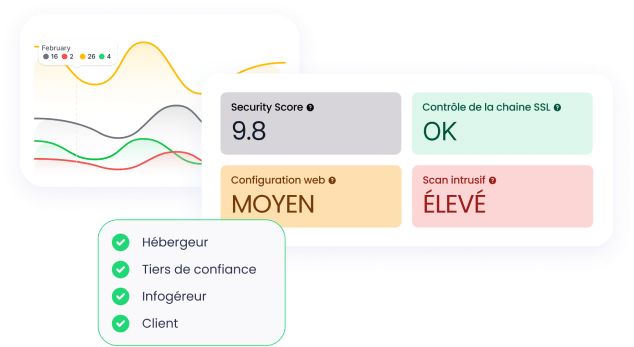

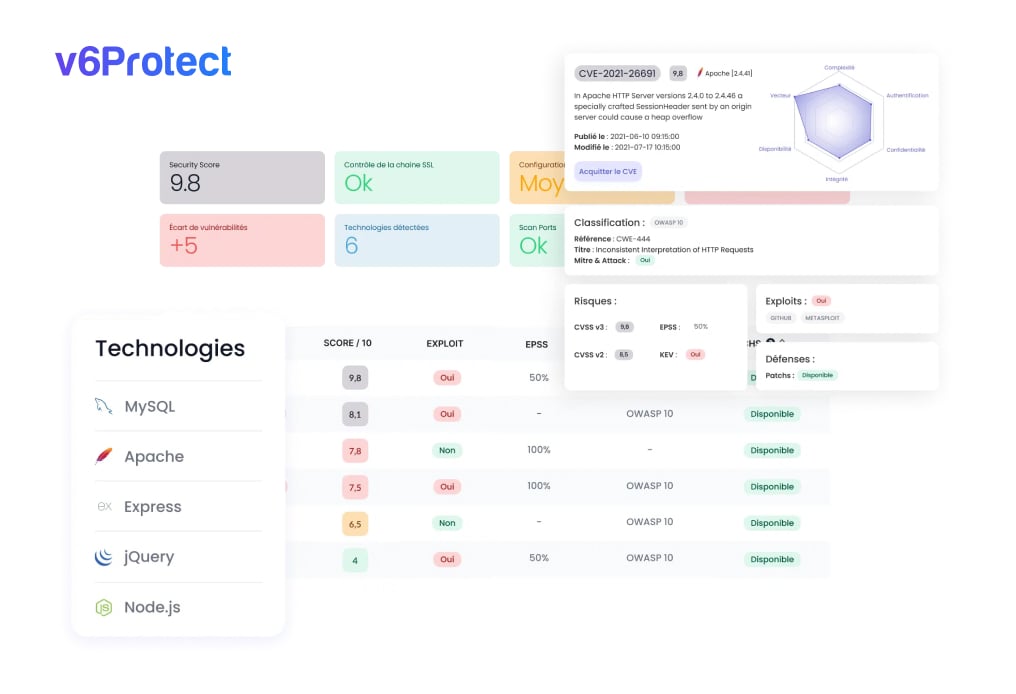

Notre partenaire v6Protect met à votre disposition une solution de sécurité offensive nouvelle génération pour monitorer la sécurité de vos applications web dans une logique de Pen Testing as a Service (PTaS) :

(EEASM – External Exposure and Attack Surface Management)

(External Attack Surface Vulnerability)

*Tarif par application supervisée (site, application métier, espace client, etc.)

... ou prenez rendez-vous pour une démo de l’outil ... ou prenez rendez-vous